更新

就在今天上午,蘋果發布了10.9.2版本更新,大小859.7M,如果你的AppStore沒有刷出更新,不要著急,去官網下載吧!

前言

就在兩天前,蘋果推送了最新的iOS7.0.6版本,好消息是越獄漏洞並沒有被堵上。當然,這次更新別的變化沒有,就是修復了一個漏洞。究竟是什麼漏洞能讓平時一直淡定如斯的蘋果如此大動干戈呢?那就是SSL連接建立bug,這個bug導致SSL在驗證的時候直接繞過了驗證步驟,簡單來說,就是,,,呃,,,無論如何都能驗證成功。容易引起第三方攻擊。SSL在網絡中大範圍使用,所以這個安全等級不是一般的高。官方網頁在這裡http://support.apple.com/kb/HT6147

影響

這個漏洞不僅僅是影響到了蘋果的手機和平板電腦的iOS系統,è¿〜æœ埃‰CS“C”μE“'ï¼A |,æžœä½ä½¿ç”CS“℃〜MACC‰ä½¿ç”最℃〜°OSX10.9æ“作系统,那麼,你一樣暴露在這個漏洞面前,不過電腦和筆記本電腦用戶就沒有那麼幸運了,嗯,用官方的說法就是“盡快”給出補丁……所以,如果你使用的是OS X 10.9,最新的操作系統,你習慣使用Safari瀏覽器,最好還是關心一下關於這個漏洞的補丁進展~

事實上,這個漏洞的影響遠不僅Safari那麼簡單,詳情可訪問開源中國社區的這篇文章:《SSL/TLS 連接驗證問題嚴重影響 OS X》

驗證

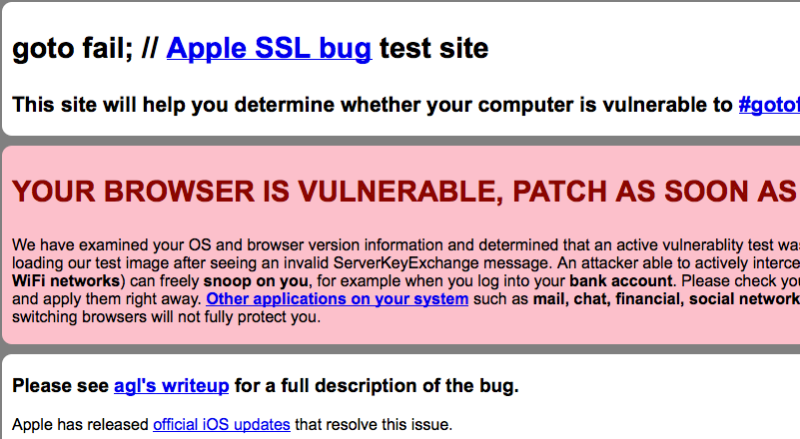

訪問這個頁面可以驗證你的瀏覽器是否暴露在這個漏洞之下,如果出現本文圖中的頁面樣子,那恭喜你中獎了。

另外,你也可以嘗試訪問這個頁面,如果看到了文字,那同樣說明你暴露在了漏洞之下,修補漏洞之後,你應該是打不開這個頁面的,而且,會提示你SSL驗證失敗。

補丁

直到現在,OS X的官方補丁依舊沒有消息,所以有大神自己寫了一個臨時補丁放到了網上,相信不少童鞋是知道這個補丁的,只是不知道如何使用罷了,這里路由寫一下這個補丁的使用方法。

適用範圍

[警告]

- 這個臨時的第三方補丁只適用於10.9的64位軟件,32位的無效;

- 這個補丁是臨時的實驗性補丁,就像越獄一樣,後果自負;

如果你並不是經常暴露在公共WiFi環境裡,一般只在家裡使用電腦(你所處的局域網是安全的)那這個補丁打了估計也沒什麼用(它只對公共的WiFi環境生效)。- 事實上,這個漏洞影響深遠,至於這個補丁,路由是推薦大家打上的,詳見《SSL/TLS 連接驗證問題嚴重影響 OS X》

[/警告]

步驟

下載補丁文件

[Downlink href=”HTTP://download.suhosin.org/APPLE_SSL_SECURITY_FRAMEWORK_QUICK_AND_DIRTY_64BIT_FIX.bspatch”]i0n1c的bspatch文件[/Downlink]

依次使用如下命令來應用補丁

|

1 2 3 4 5 6 |

cd /System/Library/Frameworks/Security.framework/Versions/A sudo cp Security Security_bkup //备份原文件 sudo bspatch Security_bkup Security //在这句后边加个空格, //然后把下载的补丁文件拖进来再回车 |

然後重啟一下你的電腦,再訪問前邊的兩個驗證網站試試看~

應當已經完成了。

本文由 落格博客 原創撰寫:落格博客 » 趕快手動給你的OS X打上SSL漏洞補丁

轉載請保留出處和原文鏈接:https://www.logcg.com/archives/477.html